Wichtige Fakten zur NIS 2

- Was ist NIS 2?

- NIS 2 ist eine EU-Richtlinie, die Cybersicherheit und Resilienz für kritische und wichtige Einrichtungen deutlich verschärft.

- Ab wann gilt NIS 2?

- EU-weit gilt NIS 2 seit 16.01.2023. Die Umsetzungsfrist für Mitgliedstaaten endete am 17.10.2024. In Deutschland gilt das Umsetzungsgesetz seit 06.12.2025.

- Wen betrifft NIS 2?

- Betroffen sind Organisationen in kritischen Sektoren (z. B. Energie, Verkehr, Gesundheit, Wasser) und weitere wichtige Bereiche wie IT-Dienstleistungen, Post oder Teile der Produktion.

- Was sind die wichtigsten Pflichten?

- Nötig sind höhere Sicherheitsmaßnahmen und ein Meldeprozess in Stufen: 24h Frühmeldung, 72h Folgemeldung, 1 Monat Abschlussbericht.

- Was droht bei Verstößen und was ist das Ziel?

- Es drohen hohe Bußgelder (bis 10 Mio. € oder 2 % des weltweiten Umsatzes) und mehr Verantwortung auf Leitungsebene. Ziel ist mehr Resilienz, bessere Lieferkettensicherheit und EU-weit vergleichbare Standards.

Kurzfassung

NIS-2 ist das wichtigste EU-Regelwerk zur Cybersicherheit. Es verpflichtet „wesentliche“ und „wichtige“ Einrichtungen, Cyberrisiken strukturiert zu managen, passende Schutzmaßnahmen umzusetzen und schwere Vorfälle innerhalb klarer Fristen zu melden, mit besonderem Blick auf die Lieferkette. In Deutschland gilt die Umsetzung seit dem 06.12.2025. Registrierung und Meldungen laufen über das BSI-Portal, das Anfang 2026 freigeschaltet wurde. Ob ein Unternehmen betroffen ist, hängt vor allem von Sektor, Größe und Sonderfällen ab: Neben klassischen KRITIS-Bereichen können auch IT-Dienstleister, Teile der Industrie, Logistik-nahe Branchen und bestimmte Plattformmodelle darunterfallen. Häufig werden Anforderungen außerdem über Verträge an Dienstleister und Zulieferer weitergegeben. Inhaltlich geht es nicht nur um „mehr IT-Sicherheit“, sondern um ein funktionierendes Gesamtpaket aus Vorbeugung, Erkennung, Reaktion und Wiederherstellung, inklusive messbarer Wirksamkeit und klarer Regeln für kritische Anbieter. Wer Meldungen zu spät abgibt, Nachweise nicht liefern kann oder die Lieferkette nicht im Griff hat, setzt sich schnell erhöhtem Prüf- und Bußgeldrisiko aus.

Aktuelle Updates zur Umsetzung in Deutschland

In Deutschland gilt das NIS-2-Umsetzungsgesetz seit 06.12.2025. Zuvor hatte Deutschland, wie mehrere andere EU-Staaten, die Umsetzungsfrist nicht rechtzeitig vollständig gemeldet, weshalb die EU-Kommission ein Vertragsverletzungsverfahren gestartet hat.

Kein Update rund um das LkSG mehr verpassen.

Neue Fachbeiträge, regulatorische Updates und Praxis-Tipps, direkt in Ihr Postfach. Einmal pro Woche, kein Spam.

Was ist die NIS-2-Richtlinie?

Definition der NIS-2-Richtlinie

Die NIS-2-Richtlinie (Richtlinie (EU) 2022/2555) ist das zentrale EU-Regelwerk zur Cybersicherheit. Sie verpflichtet bestimmte Unternehmen („wesentliche“ und „wichtige“ Einrichtungen), Cyberrisiken systematisch zu steuern und schwere Sicherheitsvorfälle nach festen Vorgaben zu melden.

Ein zentraler Punkt ist die Lieferkettensicherheit: NIS-2 bezieht ausdrücklich auch direkte Lieferanten und Dienstleister ein, etwa Cloud- und SaaS-Anbieter, IT-Provider, Managed Service Provider oder Software-Zulieferer. Damit wird Lieferantenmanagement zur Compliance-Pflicht.

Da NIS-2 eine Richtlinie ist, muss sie von jedem EU-Staat in nationales Recht umgesetzt werden. Deshalb unterscheiden sich Details in der Praxis je nach Land, etwa bei Zuständigkeiten, Prozessen und Portalen.

Hintergrund und Entstehung

NIS-2 ist die Weiterentwicklung der NIS-Richtlinie von 2016. Sie wurde nötig, weil Cyberangriffe professioneller geworden sind und längst nicht mehr nur klassische KRITIS treffen. Besonders wichtig sind heute digitale Abhängigkeiten, etwa Cloud-Dienste, Fernwartung, IT-Dienstleister und Software-Lieferketten. Das NIS-2-Umsetzungsgesetz erweitert den Kreis der betroffenen Unternehmen und macht Lieferkettenrisiken zu einem Pflicht-Thema.

Zeitlicher Ablauf:

- Ende 2022: NIS-2 wird beschlossen und im EU-Amtsblatt veröffentlicht.

- 17.10.2024: Umsetzungsfrist für die Mitgliedstaaten.

- Nov 2024 / 07.05.2025: EU-Kommission startet Vertragsverletzungsverfahren (Aufforderungsschreiben, später begründete Stellungnahme, auch gegen Deutschland).

- 05./06.12.2025 (DE): Veröffentlichung und Inkrafttreten des deutschen Umsetzungsgesetzes.

- 06.01.2026 (DE): Freischaltung des BSI-Portals für die NIS-2-Registrierung.

Parallel zur nationalen Umsetzung sorgt die EU dafür, dass wichtige digitale Grunddienste, zum Beispiel Cloud, Rechenzentren, IT-Dienstleister sowie Internetdienste in allen EU-Ländern nach ähnlichen Mindestregeln arbeiten.

Das wird besonders bei der Lieferkettensicherheit deutlich: Unternehmen sollen ihre wichtigsten IT-Dienstleister aktiv im Blick behalten. Dazu gehören eine Liste der zentralen Anbieter, klare Sicherheitsanforderungen, passende Vertragsregeln, regelmäßige Nachweise und feste Abläufe, wie Sicherheitslücken schnell geschlossen werden.

Umsetzung in Deutschland

Deutschland hat NIS-2 national umgesetzt: Das Umsetzungsgesetz gilt seit 06.12.2025 (verkündet am 05.12.2025). Für betroffene Unternehmen geht es damit um konkrete Pflichten wie Risikomanagement, Dokumentation, Registrierung und Vorfallmeldungen.

Praktisch für Unternehmen ist das BSI-Portal, das Anfang 2026 freigeschaltet wurde und über das Registrierung und Meldungen laufen.

Hauptziele des NIS 2 Umsetzungsgesetzes

Cybersicherheit als Management- und Governance-Thema verankern

NIS-2 macht klar: Cyberrisiken sind kein reines IT-Thema, sondern gehören in die Verantwortung der Leitung. Die EU-Kommission hebt ausdrücklich die Accountability des Top-Managements hervor.

Resilienz erhöhen: nicht nur verhindern, sondern auch durchhalten und wieder anlaufen

Ziel ist, dass Unternehmen über den ganzen Verlauf eines Sicherheitsvorfalls hinweg handlungsfähig bleiben, von der Risikoanalyse und Vorbeugung über Erkennung und Reaktion bis hin zu Wiederanlauf und Krisenmanagement. Das ist gerade in Lieferketten entscheidend: Fällt ein Dienstleister aus, sollen die wichtigsten Prozesse nicht automatisch mit ausfallen, weil Notfallpläne und Wiederherstellungswege vorher festgelegt sind.

Lieferketten absichern: Drittparteien als Pflichtbestandteil des Risikomanagements

NIS-2 soll Angriffe über die Lieferkette erschweren. Dafür reicht es nicht, nur die eigene IT zu schützen. Auch zentrale Dienstleister und Lieferanten müssen aktiv gesteuert werden, mit klaren Sicherheitsanforderungen, passenden Vertragsregeln, Nachweisen und regelmäßigen Checks. Lieferkettensicherheit ist damit keine reine IT-Aufgabe, sondern betrifft auch Einkauf, Recht und das Lieferantenmanagement.

Schnellere, einheitlichere Reaktion auf Vorfälle – auch grenzüberschreitend

Ein Kernziel ist, dass relevante Vorfälle schneller dort landen, wo Koordination möglich ist, und dass große Ereignisse EU-weit abgestimmt gehandhabt werden können. Dafür gibt es das CSIRTs-Netzwerkund die EU-Krisenkoordination über EU-CyCLONe.

Mehr Harmonisierung im Binnenmarkt (weniger Flickenteppich)

Unternehmen operieren grenzüberschreitend, vor allem ihre Dienstleister. NIS-2 zielt darauf, Mindestanforderungen, Aufsicht und Zusammenarbeit EU-weit konsistenter zu machen. Dass die Umsetzung dennoch in vielen Ländern verzögert war und die Kommission formell nachfassen musste, zeigt, wie wichtig dieses Harmonisierungsthema ist.

Was ist neu gegenüber NIS 1?

Ziel & Grundprinzip

NIS 1 (2016) war der erste EU-Rahmen für Cybersicherheit. Er betraf vor allem Betreiber wesentlicher Dienste und einige digitale Anbieter, mit Pflicht zu Sicherheitsmaßnahmen und zur Meldung schwerer Vorfälle.

NIS 2 baut darauf auf, geht aber deutlich weiter: Sie setzt stärker auf risikobasiertes Management und Resilienz (vorbeugen, erkennen, reagieren, wiederherstellen) und bezieht die Lieferkette ausdrücklich mit ein.

Die wichtigsten Neuerungen

Bei NIS 1 standen vor allem klassische kritische Dienste und einige wenige digitale Anbieter im Mittelpunkt. Das NIS 2 Umsetzungsgesetz geht deutlich weiter, denn es umfasst jetzt 18 Sektoren. Damit sollen Graubereiche kleiner werden, die Regeln in den Mitgliedstaaten besser zusammenpassen und vor allem die heutigen digitalen Abhängigkeiten realistischer abgebildet werden.

Die NIS 2 Directive wird viel konkreter als NIS 1. Sie sagt klarer, was ein Unternehmen mindestens tun muss, um Cyberrisiken im Griff zu haben, zum Beispiel: Sicherheitsvorfälle strukturiert bearbeiten, Notfallpläne haben, Sicherheitslücken regelmäßig schließen, Mitarbeitende schulen, Daten verschlüsseln, Zugriffe sauber steuern und wichtige Konten mit Multi-Faktor-Login absichern. Das ist hilfreich, weil Prüfer später weniger Interpretationsspielraum haben und klarer ist, woran gemessen wird.

NIS 2 macht Lieferketten-Sicherheit ausdrücklich zur Pflicht. Gemeint ist nicht nur die eigene IT, sondern auch die Zusammenarbeit mit direkten Lieferanten und Dienstleistern, also zum Beispiel Cloud-Anbietern, IT-Dienstleistern oder Software-Partnern. In der Praxis heißt das: Sicherheitsanforderungen müssen klar festgelegt und vertraglich geregelt werden, passende Nachweise sollten vorliegen, bei Vorfällen müssen Informationen schnell fließen und es braucht klare Regeln, wie mit Sicherheitslücken beim Dienstleister umgegangen wird.

NIS 2 verankert Governance deutlich stärker: Leitungsorgane müssen Maßnahmen billigen und überwachen. Außerdem gibt es eine Schulungspflicht für Mitglieder der Leitungsorgane, damit sie Risiken bewerten und Entscheidungen nachvollziehbar steuern können. Das ist ein klarer Schritt weg von „IT macht das schon“ und wirkt direkt in die Lieferkette hinein, weil Budget, Verträge, Provider-Strategien und Prioritäten Management-Entscheidungen sind.

Das NIS 2 Umsetzungsgesetz führt ein gestuftes Meldeverfahren ein und stärkt die Durchsetzung: Für wesentliche Einrichtungen ist Aufsicht eher proaktiv möglich, bei wichtigen Einrichtungen stärker anlassbezogen. Dazu kommen EU-weit harmonisierte Bußgeldrahmen: bis 10 Mio. € oder 2 % des weltweiten Umsatzes (je nach Kategorie) bzw. bis 7 Mio. € oder 1,4 %.

Welche Unternehmen sind betroffen?

Kategorien & Logik: Sektor, Größe, Sonderfälle

Die Grundlogik von NIS-2 lässt sich auf drei Prüfschritte herunterbrechen, auch wenn die Details je nach Mitgliedstaat in der nationalen Umsetzung variieren können:

→ Sektor: Sind Sie in einem der von NIS-2 erfassten Sektoren tätig (z. B. Energie, Gesundheit, digitale Infrastruktur, verarbeitendes Gewerbe etc.)

→ Größe: Erreichen Sie typischerweise die Schwellen, ab denen NIS-2 häufig greift (in der Praxis oft „mittlere und große Unternehmen“, z. B. ab ca. 50 Beschäftigten oder > 10 Mio. € Umsatz, je nach nationaler Ausgestaltung und Einordnung)?

→ Sonderfälle: Manche Unternehmen fallen auch dann unter NIS 2, wenn sie klein sind, vor allem bei bestimmten digitalen Basisdiensten. Außerdem können die Mitgliedstaaten in Einzelfällen weitere Unternehmen einbeziehen, wenn sie für die Versorgung oder Sicherheit besonders wichtig sind oder wenn viele andere von ihnen abhängig sind.

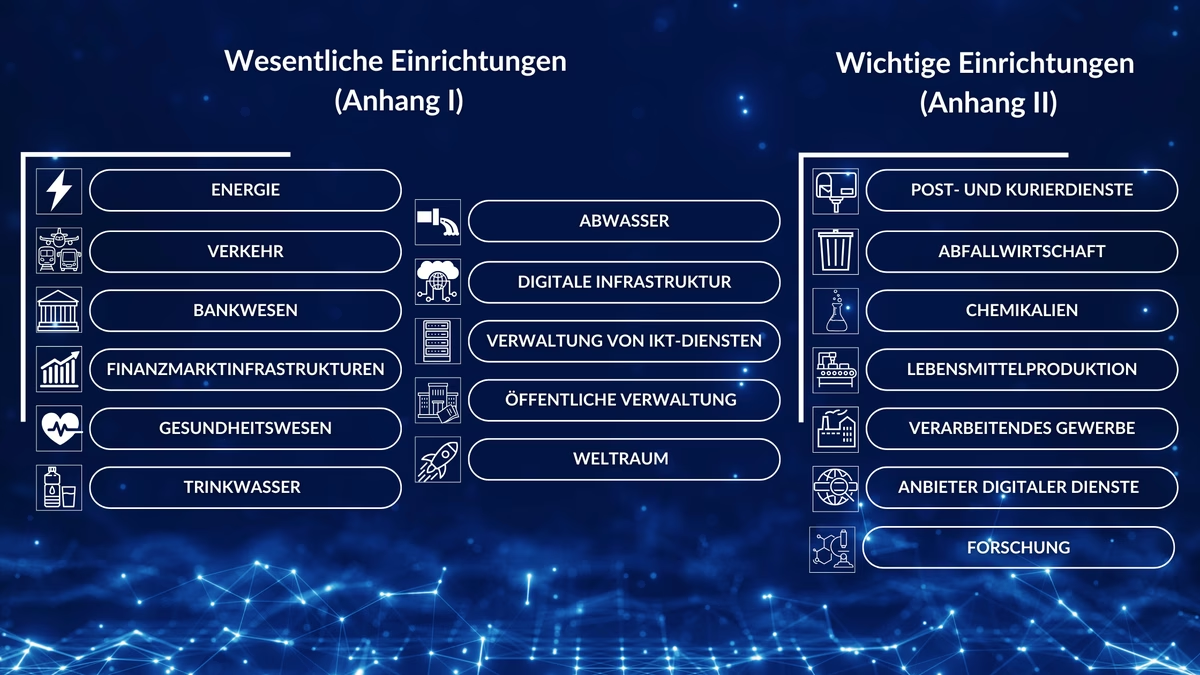

EU-Systematik: Auf EU-Ebene unterscheidet NIS 2 zwischen „wesentlichen“ und „wichtigen“ Einrichtungen. Grundsätzlich gelten für beide ähnliche Pflichten: Cyberrisiken müssen gesteuert werden, und schwere Vorfälle sind zu melden. Der Unterschied zeigt sich vor allem in der Praxis: Wesentliche Einrichtungen stehen meist unter strengerer, teils vorbeugender Aufsicht, und auch der Sanktionsrahmen ist in der Regel höher.

NIS 2 Umsetzung in Deutschland: In Deutschland gilt seit 06.12.2025 die nationale Umsetzung. Die Einordnung erfolgt, wie auf EU-Ebene, entlang von Sektor, Unternehmenskennzahlen und Sonderfällen. In der deutschen Systematik wird u. a. mit Kategorien wie „wichtige“ und „besonders wichtige“ Einrichtungen gearbeitet.

Lieferanten-Fokus: Auch wenn Unternehmen selbst nicht unmittelbar unter NIS-2 fallen, können sie dennoch betroffen sein, etwa indirekt über Kunden. Wenn ein Unternehmen z. B. IT-Dienstleister, Cloud- oder Hosting-Anbieter, Managed Service Provider, Software-Zulieferer, Wartungs- oder Fernzugriffs-Dienstleister oder ein kritischer Logistik- oder Plattform-Partner ist, werden NIS-2-Pflichten häufig durchgereicht: über Verträge, Ausschreibungen, Sicherheitsfragebögen, Nachweisanforderungen und Vorgaben zu Vorfallmeldungen.

Wer ist betroffen? Sektoren kurz erklärt

NIS-2 unterscheidet grob zwischen besonders kritischen Bereichen und weiteren kritischen Bereichen.

Typisch hohe Kritikalität (häufig „wesentlich“):

- Energie

- Verkehr, Transport

- Banken & Finanzmarktinfrastrukturen

- Gesundheit

- Trinkwasser & Abwasser

- Digitale Infrastruktur (z. B. Cloud, Rechenzentren, DNS/TLD, CDNs, Vertrauensdienste)

- ICT-Service-Management (z. B. Managed Services, Managed Security Services)

- Öffentliche Verwaltung

- Weltraum

Weitere kritische Sektoren (häufig „wichtig“):

- Post- und Kurierdienste

- Abfallwirtschaft

- Chemie

- Lebensmittel

- Verarbeitendes Gewerbe (z. B. Maschinenbau, Elektronik, Fahrzeugbau)

- Digitale Anbieter (z. B. Online-Marktplätze, Suchmaschinen, soziale Netzwerke)

- Forschung

Warum das für Lieferketten entscheidend ist

Viele Unternehmen unterschätzen ihre Betroffenheit, weil sie sich nicht als „klassische KRITIS“ sehen. Gerade in Produktion, Logistik, Plattformbetrieb oder IT-Services entstehen aber oft die größten digitalen Abhängigkeiten und damit Pflichten (direkt) oder Anforderungen aus Kundenbeziehungen (indirekt).

Praxis-Check: typische Beispiele

IT-Dienstleister & Provider

Viele Unternehmen unterschätzen das: Auch wer nicht „KRITIS“ ist, kann als digitaler Dienstleister unter NIS-2 fallen, etwa Cloud-Anbieter oder Rechenzentren. Diese Anbieter sind oft für viele Kunden gleichzeitig kritisch und stehen deshalb besonders im Fokus. In dieser Rolle werden häufig vertragliche Pflichten erwartet, z. B. 24/7-Kontakt, schnelle Vorfallinfos, geregeltes Patch- und Schwachstellenmanagement, Nachweise und klare Regeln für Subunternehmer.

Produzierende Unternehmen

NIS 2 erfasst auch Teile des verarbeitenden Gewerbes. Dadurch können auch mittelständische Industrieunternehmen betroffen sein, vor allem, wenn sie eine Schlüsselrolle in Versorgungsketten haben oder stark digitalisierte bzw. automatisierte Produktion betreiben. Häufige Risiken entstehen über ERP/EDI-Schnittstellen, Logistik-IT, Fernwartung, Updates der Produktionssteuerung und externe Servicepartner. Genau solche Abhängigkeiten sollen unter NIS 2 aktiv gemanagt werden.

Chemie, Lebensmittel, Abfallwirtschaft, Post, Kurier

Diese Branchen werden oft unterschätzt, sind in NIS-2 aber als kritische Sektoren genannt. Entscheidend sind hier weniger Hightech-Themen als die Folgen eines Ausfalls für Versorgung und Betrieb. Typisch ist außerdem eine starke Abhängigkeit von wenigen Dienstleistern. Fällt ein Schlüsselpartner aus, kann das schnell den Betrieb treffen und eine Meldepflicht auslösen.

Digitale Geschäftsmodelle

NIS 2 nennt auch bestimmte Online-Plattformen ausdrücklich. Gemeint ist nicht jeder Online-Shop, sondern vor allem Plattformmodelle wie Marktplätze mit Drittanbietern. Solche Plattformen hängen meist stark von externen Diensten ab, zum Beispiel Cloud-Infrastruktur, Zahlungsdienstleistern, Identitäts- und Login-Diensten oder externen DevOps- und Security-Services. Genau deshalb spielt bei ihnen die Steuerung von Dienstleistern und Lieferanten eine besonders große Rolle.

Pflichten: Was verlangt NIS-2 konkret?

Risikomanagement & Sicherheitsmaßnahmen

NIS 2 verlangt, dass betroffene Einrichtungen ihre IT so absichern, dass zentrale Systeme stabil laufen und Vorfälle möglichst wenig Schaden anrichten. In Deutschland steht das im § 30 BSIG, inklusive eines Mindestkatalogs von zehn Risikomanagementmaßnahmen.

Praktisch lassen sich die Pflichten in vier Bereiche gliedern: Vorbeugen, Erkennen, Reagieren und Wiederherstellen.

1) Vorbeugen / Prävention

Unter Prävention versteht NIS 2 vor allem: Risiken früh erkennen, Angriffsflächen klein halten und besonders wichtige Zugänge gut absichern. Dazu gehören eine solide Risikoanalyse und ein IT-Sicherheitskonzept, sichere Regeln für Einkauf, Entwicklung und Betrieb von Systemen sowie Themen wie Verschlüsselung, Personalsicherheit, klare Zugriffsrechte und ein Überblick über alle wichtigen IT-Geräte und Anwendungen. Auch Multi-Faktor-Authentifizierung wird ausdrücklich genannt, gerade für kritische Konten und Zugänge.

- IAM (Identity & Access Management): beschreibt Regeln und Systeme, die steuern, wer auf welche IT-Ressourcen zugreifen darf (inkl. Rollen, Berechtigungen, Rezertifizierung).

- MFA (Multi-Faktor-Authentifizierung): zusätzliche Absicherung beim Login, besonders relevant für Admin-Konten und Remote-Zugänge.

- Secure Development oder Secure Procurement: Sicherheit wird bei Einkauf und Entwicklung „mitgebaut“ (z. B. sichere Konfigurationen, Updatefähigkeit, Lieferantenvorgaben, Abnahmechecks).

2) Erkennen

NIS 2 erwartet, dass Sicherheitsvorfälle nicht einfach durchrutschen“. In der Praxis heißt das: Es braucht saubere Protokolle (Logging), laufende Überwachung (Monitoring) und ein verlässliches Schwachstellenmanagement, damit Sicherheitslücken schnell erkannt und behoben werden. Außerdem reicht es nicht, diese Maßnahmen nur auf dem Papier zu haben, sie müssen im Betrieb funktionieren und regelmäßig überprüft werden.

- Logging oder Monitoring: Protokolle sicherheitsrelevanter Aktivitäten (z. B. Admin-Aktionen, Anmeldeversuche, Änderungen an kritischen Systemen) plus Auswertung und Alarmierung.

- Schwachstellenmanagement: Verfahren, um Sicherheitslücken zu identifizieren, zu bewerten, zu priorisieren und fristgerecht zu beheben (Patchen oder Mitigation). Das BSI hebt Schwachstellenmanagement als zentralen Bestandteil der NIS-2-Sicherheitsmaßnahmen hervor.

3) Reagieren

NIS 2 verlangt, dass Unternehmen Sicherheitsvorfälle nicht nur feststellen, sondern auch sauber handhaben können: erkennen, eindämmen, Ursachen prüfen, Spuren sichern, die Kommunikation steuern und konkrete Gegenmaßnahmen umsetzen. Im deutschen § 30 BSIG ist diese Bewältigung von Sicherheitsvorfällen deshalb ausdrücklich als Pflicht genannt.

Das hängt direkt mit den Meldepflichten zusammen (24 Stunden / 72 Stunden / 1 Monat). Ohne klare Abläufe, also feste Rollen, Eskalationswege, 24/7-Erreichbarkeit und definierte Entscheidungskriterien lassen sich diese Fristen in der Praxis kaum zuverlässig einhalten.

4) Resilienz

Ein Kernpunkt von NIS 2 ist Resilienz: Ein Sicherheitsvorfall soll nicht automatisch zu einem langen Stillstand führen. Deshalb nennt § 30 BSIG als Mindestanforderung die Aufrechterhaltung des Betriebs, etwa durch Backups, Wiederherstellungspläne und Krisenmanagement. BCM (Business Continuity Management) meint genau diese Fähigkeit, kritische Abläufe trotz Störungen weiterzuführen oder schnell wiederherzustellen.

Querschnitt: Wirksamkeitskontrolle und kontinuierliche Verbesserung

NIS-2 ist kein „Projekt mit Enddatum“. Der Mindestkatalog enthält ausdrücklich Verfahren zur Bewertung der Wirksamkeit von Risikomanagementmaßnahmen. Das bedeutet: Maßnahmen müssen nicht nur existieren, sondern nachvollziehbar funktionieren (z. B. über Tests, Übungen, Kennzahlen, Auditergebnisse).

NIS 2 macht Lieferkettensicherheit zum festen Teil des Cyber-Risikomanagements, in Deutschland ausdr

Lieferkette & Dienstleister

Als Ausgangspunkt dient typischerweise ein Lieferanten- und Dienstleisterverzeichnis, das nicht nur „wer liefert was“ abbildet, sondern vor allem die Cyber-Relevanz:

- Hat der Anbieter Zugriff auf interne Systeme oder Admin-Konten?

- Betreibt er geschäftskritische Plattformen (z. B. Cloud-Workloads, E-Mail, ERP, Identity)?

- Kann ein Ausfall des Dienstleisters die Leistungserbringung erheblich stören?

- Handelt es sich um einen „Single Point of Failure“ oder gibt es Alternativen?

Das BSI greift diese Logik in seinen NIS-2-Unterstützungsunterlagen zur Lieferkette auf und betont den Bedarf eines strukturierten Vorgehens.

Für kritische IT-Dienstleister wird in der Praxis häufig eine Art „Baseline“ erwartet, also ein Mindestset an Sicherheitsanforderungen, das unabhängig vom Einzelfall gelten muss. Das schließt typischerweise ein:

- Zugriffsschutz: MFA für Remote-Zugänge und privilegierte Konten; klare Rollen- und Rechtekonzepte (Least Privilege).

- Schwachstellen- & Patch-Management: definierte Prozesse, Priorisierung kritischer Lücken, Fristen, SLAs und Transparenz darüber, wie Sicherheitslücken behandelt werden.

- Incident-Kooperation: vertraglich geregelte Informationspflichten und definierte Kontaktwege (inkl. 24/7-Erreichbarkeit), damit Meldefristen eingehalten werden können.

- Betriebskontinuität: Nachweise zu Backup, Recovery, Wiederanlaufzielen und regelmäßigen Tests (BCM-Bezug).

- Nachweise und Transparenz: geeignete Evidenzen (z. B. Prüfberichte, Zertifizierungen, Security-Reports), die das Sicherheitsniveau nachvollziehbar machen.

Lieferkettenrisiken entstehen besonders oft dort, wo Drittparteien privilegierte Zugriffe haben oder Subunternehmer im Hintergrund eingesetzt werden.

- PAM (Privileged Access Management): Verfahren, um Admin-Zugänge sicher zu steuern, z. B. zeitlich begrenzte Rechte, Freigaben und Protokollierung. Ziel ist, privilegierte (auch externe) Zugriffe kontrollierbar zu machen.

- Unterauftragnehmer: Wenn Dienstleister weitere Anbieter einsetzen, braucht es Transparenz und Regeln, damit Risiken nicht unbemerkt weitergegeben werden.

- Security-Nachweise: Oft werden überprüfbare Belege verlangt, etwa Zertifikate, Berichte, Pen-Test-Zusammenfassungen oder Security-KPIs.

NIS-2 verlangt ausdrücklich auch Verfahren zur Wirksamkeitsbewertung. Das betrifft Lieferketten genauso wie interne Maßnahmen. Damit wird Lieferantensicherheit ein kontinuierlicher Prozess. In der Praxis sind regelmäßige Re-Assessments und nachvollziehbare Kennzahlen typisch, etwa:

- Patch-SLA-Einhaltung / Zeit bis zur Behebung kritischer Schwachstellen

- Incident-Reaktionszeiten / Informationsgeschwindigkeit an Kunden

- Ergebnisse von Restore-Tests / BCM-Übungen

- Anzahl, Schwere offener Findings aus Audits oder Security-Reviews

Meldungen und Registrierung

Meldepflichten - wer macht was wann?

NIS-2 setzt bei Vorfällen auf ein dreistufiges Meldesystem. Maßgeblich ist dabei der Zeitpunkt der Kenntniserlangung: Die Fristen laufen ab dem Moment, in dem eine Einrichtung von einem erheblichen Sicherheitsvorfall erfährt und nicht erst, wenn alle Details geklärt sind. Meldungen gehen an eine gemeinsame Meldestelle, die vom BSI zusammen mit dem BBK eingerichtet wird.

Was gilt als „erheblicher Sicherheitsvorfall“?

Ein Vorfall gilt als erheblich, wenn er den Betrieb spürbar stört oder große finanzielle Schäden verursacht oder verursachen könnte. Das gilt auch dann, wenn dadurch andere, also Kunden, Partner oder Dritte, erheblich materiell oder immateriell geschädigt werden können.

Die drei Stufen im Überblick (BSIG § 32):

Frühe Erstmeldung (spätestens 24 Stunden)

Spätestens nach 24 Stunden muss eine erste Meldung raus. Darin geht es vor allem um eine schnelle Einschätzung: Spricht etwas dafür, dass der Vorfall absichtlich verursacht wurde und könnte er auch Auswirkungen über Deutschland hinaus haben?

Folgemeldung / Meldung (spätestens 72 Stunden)

Innerhalb von 72 Stunden folgt die nächste Meldung. Darin wird die erste Meldung ergänzt oder korrigiert und es gibt eine erste Einschätzung, wie schwer der Vorfall ist und welche Auswirkungen er hat. Wenn verfügbar, können auch Kompromittierungsindikatoren („IoCs“) mitgeschickt werden, also technische Hinweise, die auf einen Angriff hindeuten, zum Beispiel auffällige IP-Adressen oder Domains, Malware-Hashwerte oder verdächtige Log-Einträge.

Abschlussmeldung (spätestens 1 Monat nach der 72h-Meldung)

Spätestens einen Monat nach der 72-Stunden-Meldung ist eine Abschlussmeldung fällig: ausführliche Beschreibung, Ursache, Bedrohungsart, Abhilfemaßnahmen und ggf. grenzüberschreitende Auswirkungen. Dauert der Vorfall zu diesem Zeitpunkt noch an, ist zunächst eine Fortschrittsmeldung einzureichen. Die Abschlussmeldung folgt nach Abschluss der Bearbeitung.

Zwischenmeldungen: Zusätzlich kann das BSI während eines laufenden Vorfalls Zwischenmeldungen zu Statusaktualisierungen anfordern.

Spezialfall KRITIS-Betreiber: Betreiber kritischer Anlagen müssen in ihrer Meldung zusätzlich angeben, welche Anlage bzw. kritische Dienstleistung betroffen ist und wie sich der Vorfall auf diese Leistung auswirkt.

Warum das intern organisatorisch anders ist als viele bisherige Vorfallprozesse: Das Stufenmodell verlangt, dass sehr früh eine belastbare Ersteinschätzung verfügbar ist (Was ist betroffen? Wie schlimm? Welche Services? Welche Indikatoren?). In der Praxis bedeutet das meist: Incident-Response (Technik), Management-Lagebild, Kommunikation, PR, Recht, Compliance und, je nach Datenbezug, Datenschutz müssen so verzahnt sein, dass innerhalb von 24/72 Stunden entscheidungs- und meldefähige Informationen zusammengeführt werden können.

Registrierung & interne Kontaktstelle

Bei der Registrierung geht es vor allem um klare Stammdaten und verlässliche Kontaktinfos: Name und Rechtsform, Anschrift, E-Mail und Telefonnummer, außerdem die öffentlichen IP-Adressbereiche. Dazu kommen Angaben zur Einordnung, also Sektor oder Branche und die EU-Länder, in denen die jeweiligen Dienste angeboten werden.

Betreiber kritischer Anlagen müssen darüber hinaus mehr Details liefern, zum Beispiel welche kritische Dienstleistung betroffen ist, welche kritischen Komponenten eingesetzt werden, welche Anlagenkategorie vorliegt, relevante Versorgungskennzahlen und den Standort. Zusätzlich ist eine Kontaktstelle nötig, die im Ernstfall jederzeit erreichbar ist.

NIS 2 soll sicherstellen, dass Behörden bei einem Vorfall schnell jemanden erreichen. Dafür sind die Kontaktdaten aus der Registrierung entscheidend. Bei KRITIS ist zusätzlich eine Kontaktstelle vorgeschrieben, die rund um die Uhr erreichbar ist.

In der Praxis bedeutet das meist: Es braucht eine klar benannte Anlaufstelle im Unternehmen, die zwischen Incident Response, Management und Kommunikation vermittelt. Das ist besonders wichtig, wenn der Vorfall über Dienstleister oder Provider läuft, weil die ersten Informationen oft dort entstehen und intern schnell zusammengeführt werden müssen.

Das BSI hat Anfang 2026 den nächsten Schritt zur NIS-2-Registrierung über das BSI-Portal freigeschaltet, mit Verweis auf rund 29.500 betroffene Unternehmen.

Wenn sich nach der Registrierung etwas ändert, müssen die Angaben aktualisiert werden, in vielen Fällen sofort, spätestens aber innerhalb von zwei Wochen, nachdem die Änderung bekannt ist. Für KRITIS kommen je nach Kennzahlen oder eingesetzten Komponenten noch regelmäßige Meldungen hinzu.

Zusammenspiel mit anderen Pflichten

1) DSGVO: Cybervorfall ≠ automatisch Datenschutzvorfall

Ein NIS-2-Vorfall kann gleichzeitig eine DSGVO-Datenpanne sein, wenn personenbezogene Daten betroffen sind. Dann muss zusätzlich meist innerhalb von 72 Stunden an die Datenschutzaufsicht gemeldet werden. Das BSI weist darauf hin, dass NIS-2-Meldungen daher oft mit anderen Pflichten, wie der DSGVO, abgestimmt werden müssen.

2) Information von Kunden oder Empfängern

Neben der Meldung an die Behörde kann das BSI verlangen, dass Kunden oder Nutzer schnell informiert werden, wenn ein Vorfall die Leistung beeinträchtigen könnte, auch über einen Hinweis auf der Website. Das ist besonders wichtig, wenn der Auslöser in der Lieferkette liegt, etwa bei einem Dienstleister.

3) Sektorspezifische Regime und Vertragsketten

Je nach Branche können zusätzlich weitere Meldepflichten gelten. Unabhängig davon werden NIS-2-Anforderungen in der Lieferkette oft vertraglich weitergegeben: Dienstleister müssen schnell informieren, damit die eigenen 24h/72h-Fristen überhaupt eingehalten werden können.

Aufsicht & Sanktionen

Wer überwacht?

In Deutschland ist vor allem das BSI zuständig, wenn es um die Aufsicht über die NIS-2-Pflichten geht, also für wichtige und besonders wichtige Einrichtungen, KRITIS-Betreiber und auch für die Bundesverwaltung. Bei einigen digitalen Diensten, die oft grenzüberschreitend genutzt werden, zum Beispiel DNS, TLD oder bestimmte Cloud- und Plattformdienste, spielt zusätzlich eine Rolle, welche Behörde in der EU federführend zuständig ist.

Da zwischen wesentlichen und wichtigen Einrichtungen unterschieden wird, gibt es hier auch verschiedene Überwachungen. Wesentliche Einrichtungen werden intensiver überwacht, teilweise auch ohne konkreten Anlass. Bei wichtigen Einrichtungen greift die Aufsicht eher dann, wenn es Hinweise auf Probleme gibt. Diese Logik findet sich auch im deutschen Recht wieder, in den Regelungen für besonders wichtige Einrichtungen (§ 61 BSIG) und wichtige Einrichtungen (§ 62 BSIG).

Sanktionen: welche Risiken realistisch sind

Was droht grundsätzlich?

Sanktionen bestehen nicht nur aus Bußgeldern. Das Gesetz gibt dem BSI ein Instrumentarium aus Aufsichts- und Durchsetzungsmaßnahmen, und zusätzlich ist, wenn Anordnungen nicht befolgt werden, auch Verwaltungszwang möglich, z. B. Zwangsgelder.

Bußgelder: Größenordnung und Staffelung

Die Bußgelder sind je nach Kategorie gestaffelt: Bei besonders wichtigen Einrichtungen können sie bis 10 Mio. € oder 2 % des weltweiten Jahresumsatzes reichen, bei wichtigen Einrichtungen bis 7 Mio. € oder 1,4 %, je nachdem, was höher ist. Das BSI weist in seinen FAQ ausdrücklich darauf hin, dass Bußgelder z. B. bei Verstößen gegen Meldepflichten möglich sind.

Welche Risiken sind in der Praxis am häufigsten?

Erfahrungsgemäß sind die realistischen Risikofelder weniger die theoretischen Maximalbußgelder, sondern wiederkehrende Basics, bei denen Behörden und Prüfer schnell ansetzen können:

- Verspätete oder unvollständige Meldungen: Ein häufiges Risiko sind zu späte oder unvollständige Meldungen, etwa weil intern noch abgestimmt wird, Informationen vom Dienstleister fehlen oder Entscheidungen zu lange dauern. Das dreistufige Meldesystem ist klar vorgegeben. Ob die Fristen eingehalten werden, steht und fällt deshalb mit eingespielten Prozessen und einer 24/7-Erreichbarkeit.

- Registrierung oder Änderungsmeldungen nicht sauber oder nicht fristgerecht, insbesondere, wenn Betroffenheit falsch eingeschätzt oder nicht dokumentiert wurde.

- Papier-Compliance ohne Wirksamkeitsnachweis: Maßnahmen existieren, aber Tests oder Belege fehlen. Das ist deshalb kritisch, weil NIS-2 auf Resilienz und nachweisbare Wirksamkeit zielt, nicht nur auf Richtlinien.

- Lieferkette oder Dienstleister: Gerade bei Audits zeigt sich schnell, ob die Lieferkette wirklich im Griff ist: Gibt es eine Liste kritischer Dienstleister? Sind Sicherheitsanforderungen im Vertrag geregelt? Werden Vorfälle rechtzeitig gemeldet? Wie wird mit Subunternehmern umgegangen und welche Nachweise liegen vor? Genau das erwartet NIS 2 ausdrücklich als Teil des Risikomanagements.

Prüfungen und Audits: womit Unternehmen rechnen sollten

- Prüfintensität nach Kategorie: Bei besonders wichtigen Einrichtungen kann das BSI Audits, Prüfungen oder Zertifizierungen anordnen, um die Pflichten zu kontrollieren. Bei wichtigen Einrichtungen erfolgt die Prüfung meist anlassbezogen, also wenn konkrete Hinweise auf Verstöße oder Lücken vorliegen.

- KRITIS-Betreiber: formalisierte Nachweispflichten: Für Betreiber kritischer Anlagen sind Nachweise besonders zentral: Das BSIG enthält eigene Nachweispflichten, die regelmäßig zu erbringen sind. Das Verfahren und Anforderungen an Nachweise können durch das BSI konkretisiert werden.

- Was wird in Audits typischerweise „gesehen“ werden wollen? Bei Audits wird selten gefragt, ob ein bestimmtes Tool eingesetzt wird. Entscheidend ist, ob Sicherheit vernünftig gesteuert und belegt werden kann. Typisch sind vier Themenblöcke: Risikomanagement, Incident Response & Meldefähigkeit, Lieferkette und Governance bzw. Schulung.

Umsetzung in der Praxis

In der Praxis bewährt sich ein Vorgehen in drei klaren Arbeitspaketen:

- Betroffenheit & Scope festhalten: Welche Organisationseinheiten, Dienste und kritischen Prozesse fallen in den Anwendungsbereich? Das bildet die Grundlage für Registrierung, Prioritäten und spätere Nachweise.

- Gap-Analyse gegen den Mindestkatalog (§ 30 BSIG): Wo stehen Sie bei Risikoanalyse, Incident Handling, BCM, Schwachstellenmanagement, Zugriffsschutz, MFA, Wirksamkeitskontrolle etc.?

- Nachweisfähig umsetzen: Nicht nur Richtlinien schreiben, sondern Wirksamkeit belegen (z. B. Restore-Tests, Incident-Übungen, dokumentierte Verbesserungen).

NIS-2 verlangt ausdrücklich Lieferkettensicherheit als Teil des Risikomanagements.

In der Praxis heißt das vor allem:

- Kritische Dienstleister identifizieren (Cloud, Hosting, MSP, MSSP, Identity, E-Mail, ERP, Fernwartung, OT-Service) und nach Kritikalität klassifizieren.

- Mindestanforderungen definieren und vertraglich absichern (MFA, privilegierte Zugriffe, Patch- und Schwachstellenprozesse, Logging, Incident-Kontakt 24/7, BCM, Recovery, Nachweise oder Reports).

- Laufende Überprüfung statt einmaliger Fragebogen (Re-Assessments, KPIs, Change-Trigger bei Subunternehmern oder Service-Änderungen).

Das BSIG übernimmt das Stufenmodell 24h / 72h / 1 Monat. Entscheidend ist deshalb, dass intern schnell ein belastbares Lagebild entsteht (betroffene Systeme oder Dienste, Auswirkungen, erste Hypothese, Maßnahmen, Indikatoren soweit vorhanden), häufig auch mit Informationen aus Cloud oder MSP-Umgebungen.

Fazit

NIS-2 macht Cybersicherheit für viele Unternehmen zur Pflicht und zwar nicht nur intern, sondern auch in der Lieferkette. Entscheidend ist, dass Risikomanagement und Notfallprozesse im Alltag wirklich funktionieren: Wer Vorfälle schnell einordnen und melden kann, ist klar im Vorteil. Genauso wichtig ist der Blick auf Dienstleister wie Cloud-Provider oder Managed Services, denn ohne verlässliche Infos aus der Lieferkette lassen sich Fristen und Maßnahmen kaum sauber umsetzen. Wer Betroffenheit, Zuständigkeiten und Mindeststandards früh klärt und nachweisbar umsetzt, stärkt nicht nur die Compliance, sondern vor allem die eigene Widerstandsfähigkeit.

FAQ

Am schnellsten geht es über die Kombination aus Sektor, Teilsektor und Unternehmensgröße (Mitarbeitende, Umsatz, Bilanzsumme) sowie möglichen Sonderfällen (z. B. bestimmte digitale Dienste). In Deutschland hilft als erste Orientierung die BSI-Betroffenheitsprüfung . Rechtlich entscheidend ist am Ende die Einordnung nach BSIG oder Anlagen.

Gemeint sind nicht nur Warenlieferanten, sondern vor allem IT- und Digitaldienstleister, die Systeme betreiben, warten oder Zugriff haben (Cloud, MSP, Hosting, Software, Fernwartung). Subunternehmer spielen ebenfalls eine Rolle, weil Risiken sonst weitergereicht werden. Deshalb sind Transparenz und Regeln zu Unterauftragnehmern wichtig.

Kritisch sind Anbieter, die Kernprozesse ermöglichen oder bei denen ein Ausfall viele Systeme gleichzeitig trifft, z. B. Cloud, Hosting, Identity, E-Mail, ERP, Rechenzentrum. Auch Dienstleister mit Admin- oder Remote-Zugriff gelten oft als kritisch, weil sie im Incident-Fall direkt Einfluss auf Verfügbarkeit und Sicherheit haben.

Wichtig sind klare Regeln zu Incident-Information (wer informiert wen, wie schnell, welche Inhalte), 24/7-Erreichbarkeit, sowie Vorgaben zu Schwachstellenmanagement, Zugriffsschutz, Logging und Nachweisen. Ohne diese Punkte fehlen im Ernstfall oft die Informationen, die Sie für die 24/72-Stunden-Meldungen brauchen.

Die Frist läuft ab dem Zeitpunkt, an dem der Vorfall intern als erheblich erkannt wurde („Kenntnis“), nicht erst wenn alles aufgeklärt ist. In der ersten Meldung geht es um eine schnelle Einordnung: Was ist passiert (grobe Beschreibung), wie kritisch ist es, und ob ein böswilliger Hintergrund oder grenzüberschreitende Auswirkungen plausibel sind.

Beides sollte über ein gemeinsames Incident-Setup laufen: ein Lagebild, ein abgestimmter Faktenstand und klare Rollen (Security, Legal, Datenschutz). Entscheidend ist, dass Aussagen konsistent sind: NIS-2 fokussiert auf Betriebs- und Sicherheitslage, DSGVO auf personenbezogene Daten und Risiken für Betroffene. Oft überschneidet sich das, aber die Adressaten sind unterschiedlich.

Meldepflichtig bleibt grundsätzlich die betroffene Einrichtung, also das Unternehmen, das die Pflichten erfüllen muss, auch wenn der Auslöser beim Provider liegt. Deshalb sind vertragliche Pflichten zur schnellen Information so wichtig. Je nach Situation kann zusätzlich eine Kundeninformation nötig werden, wenn Leistungen beeinträchtigt sind.

Typisch sind Nachweise zu Risikoanalyse und Maßnahmenplan, Incident- und Meldeprozessen (inkl. Übungen), BCMm Backups, Restore-Tests, sowie Lieferantensteuerung (kritische Dienstleisterliste, Mindeststandards, Vertragsklauseln, Nachweise). Prüfer schauen weniger auf Tools als darauf, ob Prozesse funktionieren und belegt werden können.

Das kann relevant werden, vor allem bei bestimmten digitalen Diensten: Häufig ist dann ein EU-Vertreter erforderlich und es greifen Regelungen je nach Hauptniederlassung bzw. Zuständigkeit. In der Praxis spielt außerdem der Vertragsdruck eine große Rolle: EU-Kunden verlangen oft NIS-2-nahe Standards und Nachweise, selbst wenn die direkte Pflichtlage komplex ist.

Erstens: Betroffenheit und kritische Prozesse sauber abgrenzen und Verantwortlichkeiten festlegen. Zweitens: Meldefähigkeit herstellen (24/72-Stunden-Lagebild, Eskalation, 24/7-Kontakt, Vorlagen). Drittens: Kritische Dienstleister identifizieren und die wichtigsten Mindestanforderungen vertraglich fixieren, damit Vorfallinfos und Zugriffssicherheit gewährleistet sind.

Larissa Ragg

LinkedInMarketing Managerin · lawcode GmbH

Larissa Ragg verantwortet die Content-Strategie bei lawcode und erstellt Fachbeiträge zu den Themen EUDR, ESG-Compliance, HinSchG, Supply Chain und CSRD. Ihre Beiträge auf dem lawcode Blog machen komplexe regulatorische Anforderungen verständlich und liefern Unternehmen praxisnahe Orientierung.